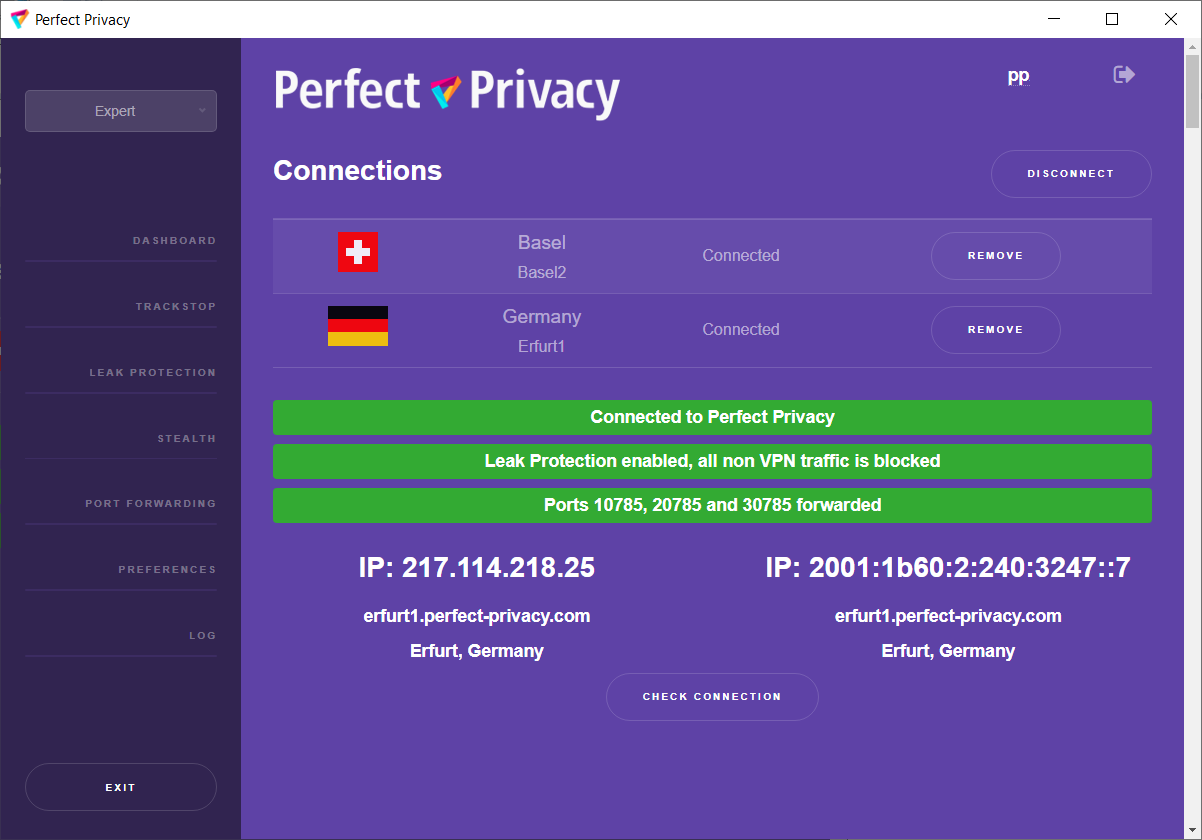

Mit der Wahl von Perfect Privacy als VPN-Anbieter haben Sie kostenlosen Zugang zu unserem umfangreichen VPN Client. Der komplett in-house entwickelte Open Source Perfect Privacy VPN Manager aktualisiert sowohl die Konfigurationsdateien als auch die Software automatisch bei jedem Programmstart, so dass stets gewährleistet ist, dass Ihre Software und Konfiguration auf dem aktuellen Stand sind.

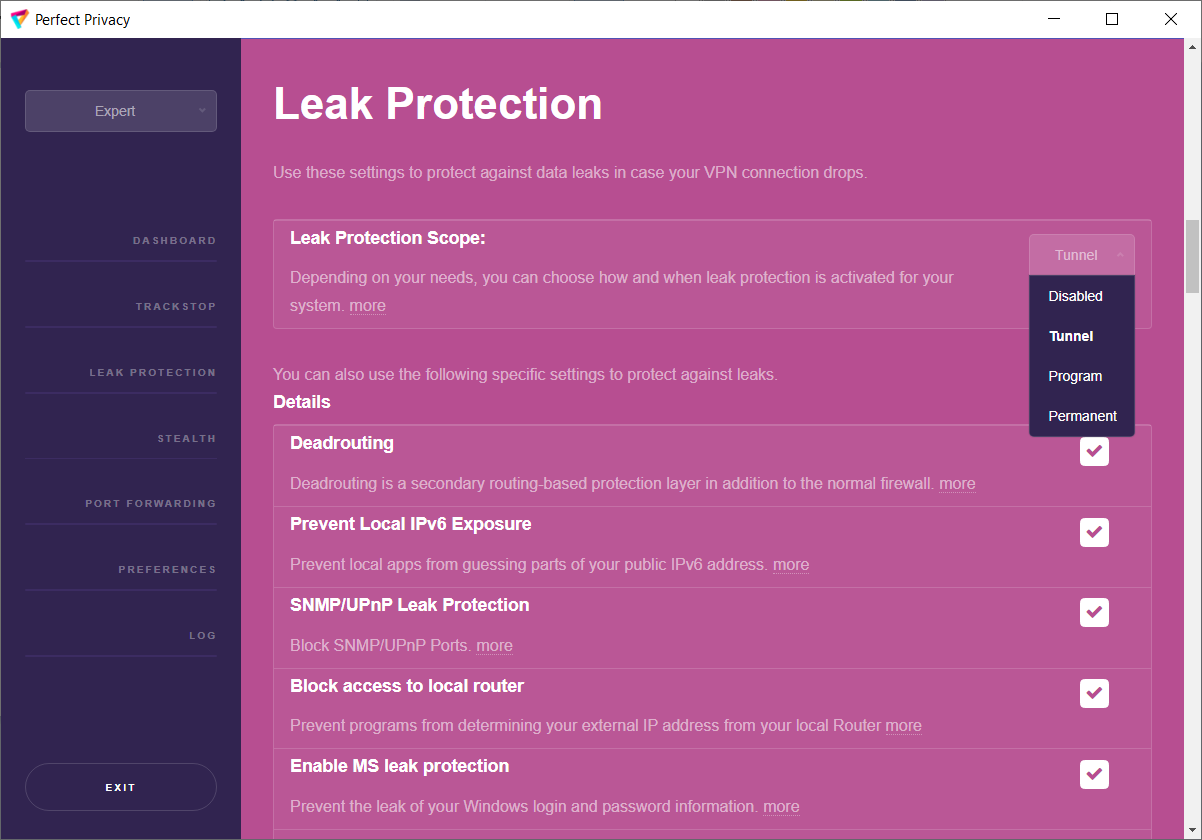

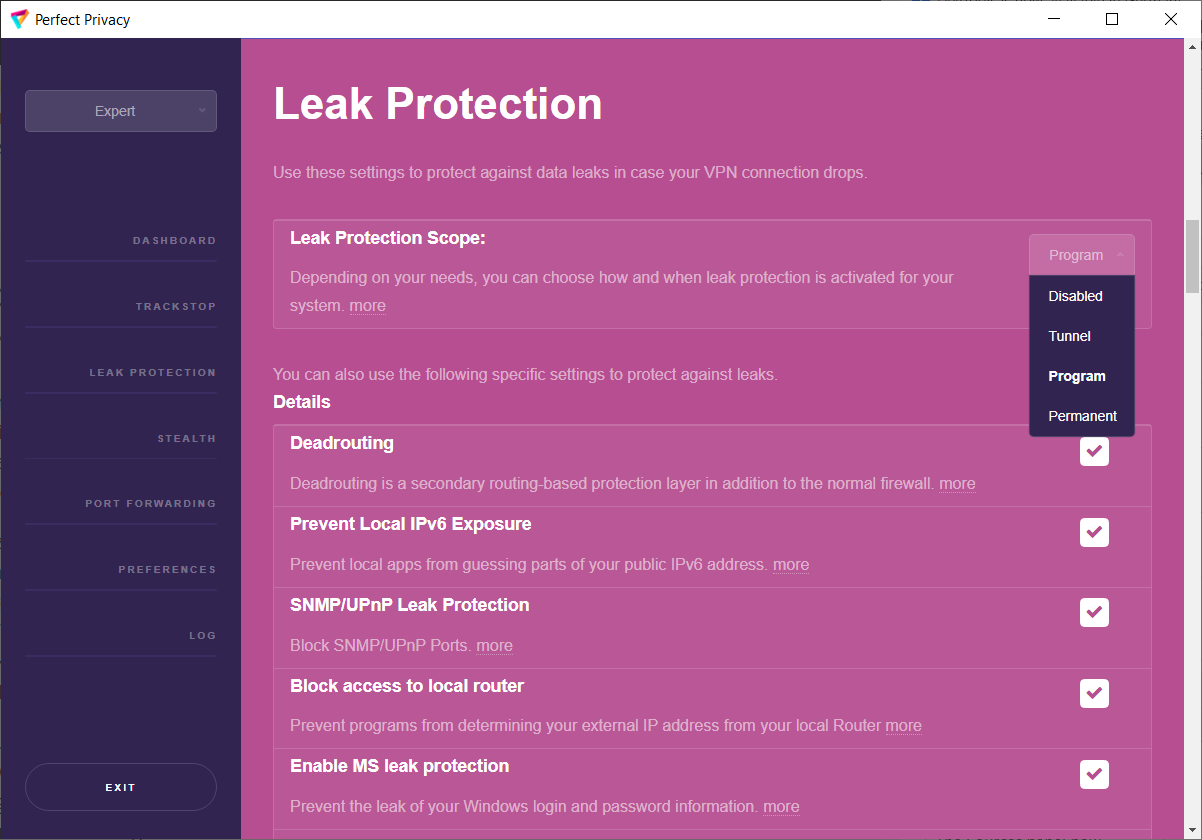

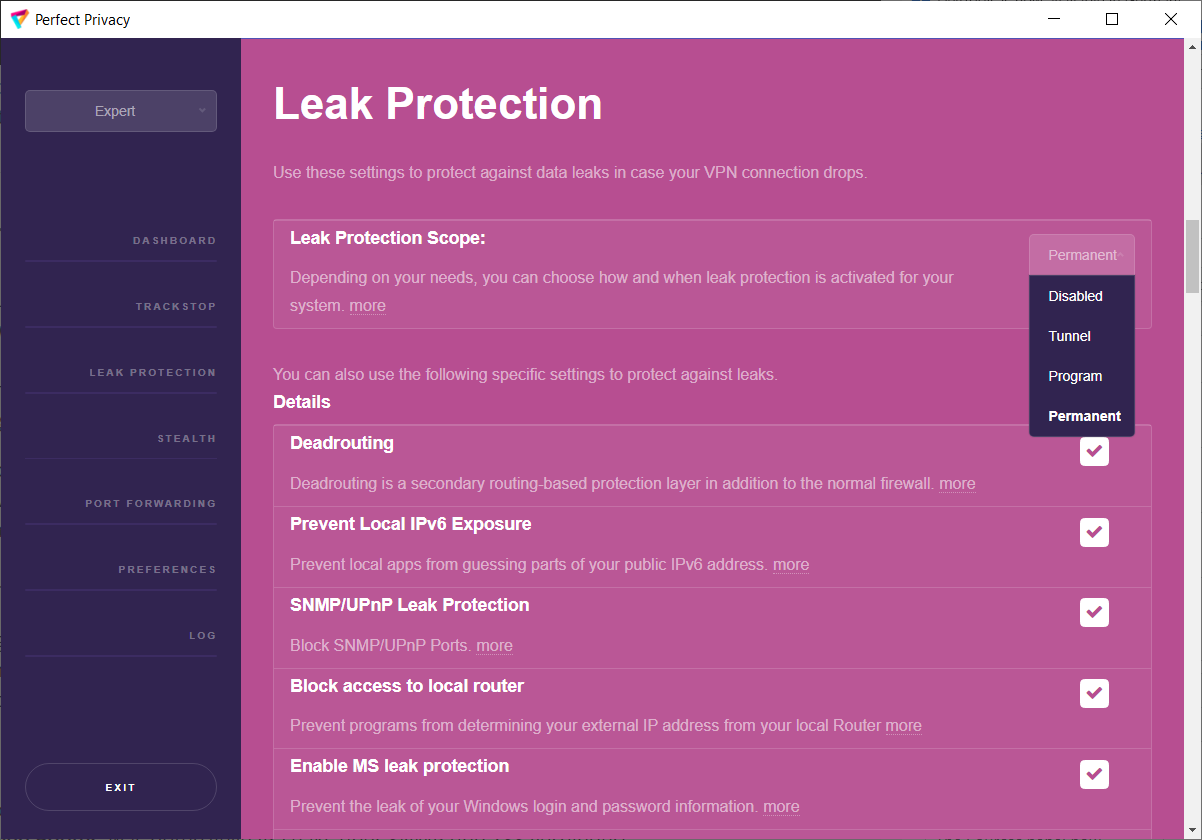

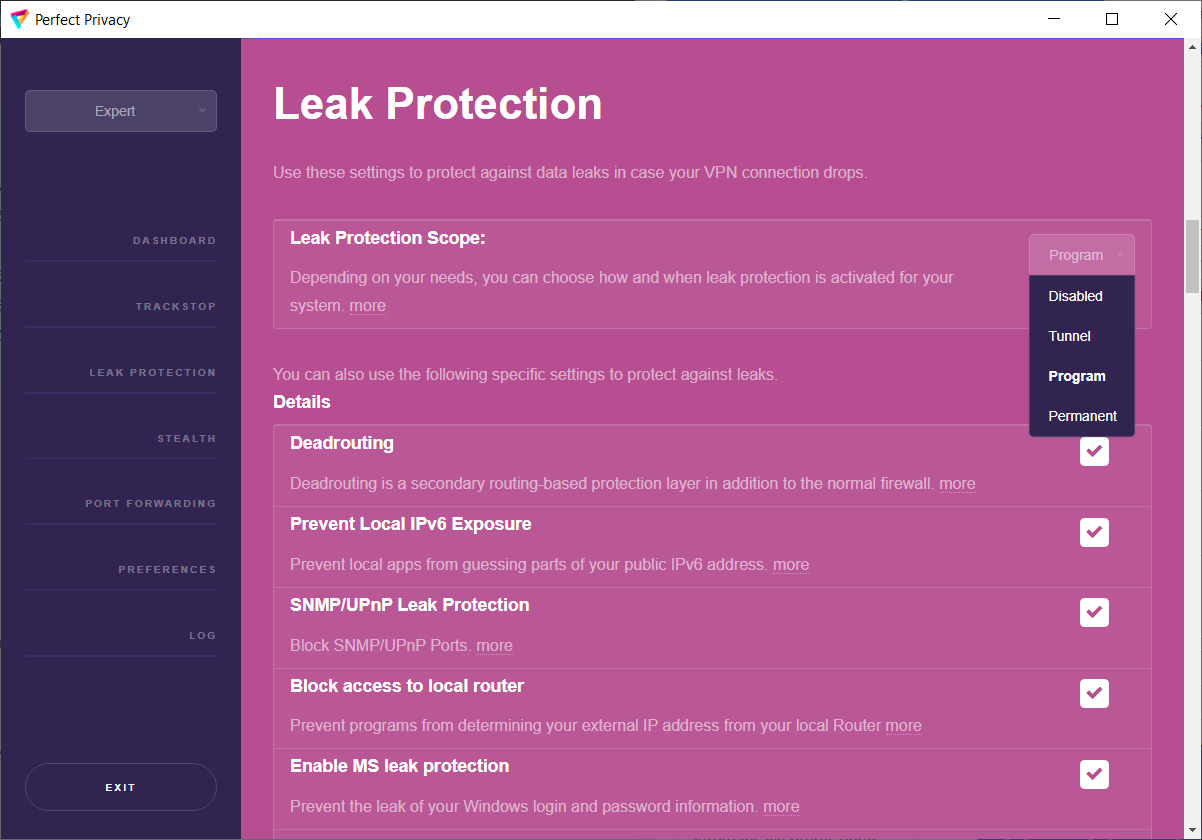

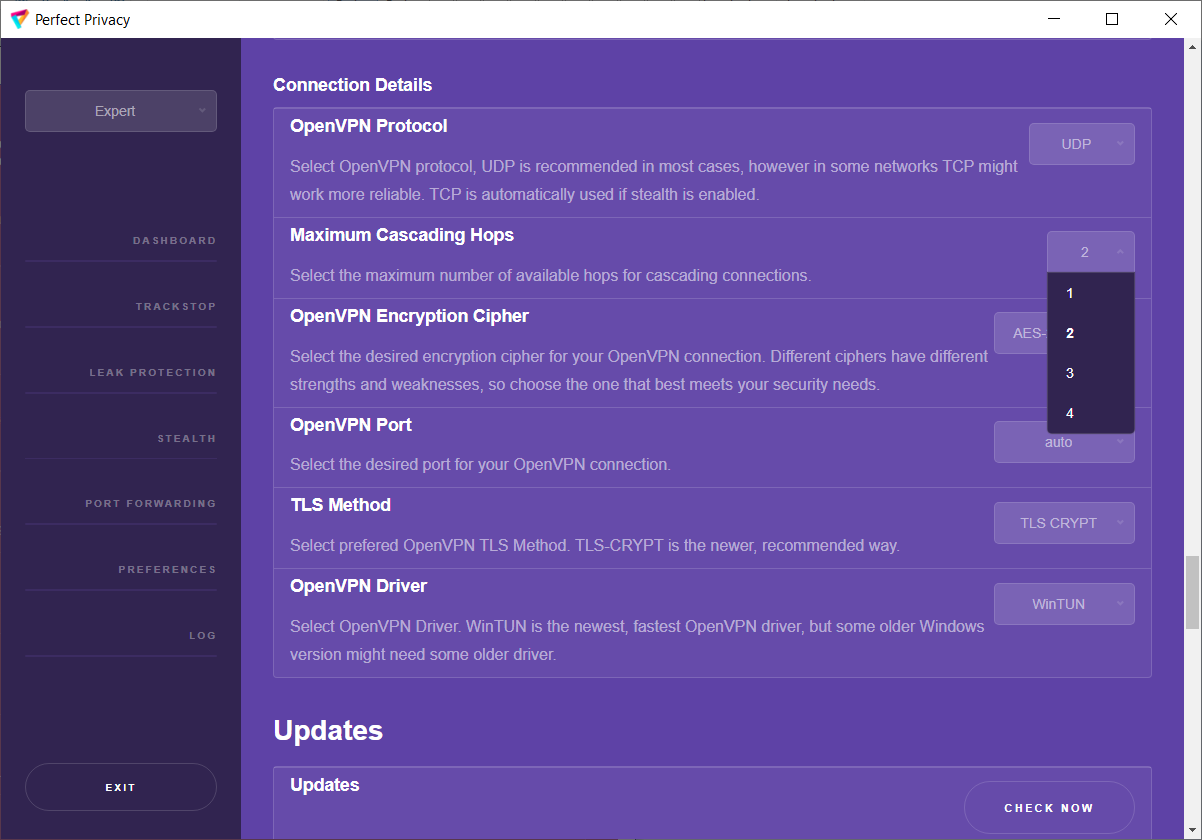

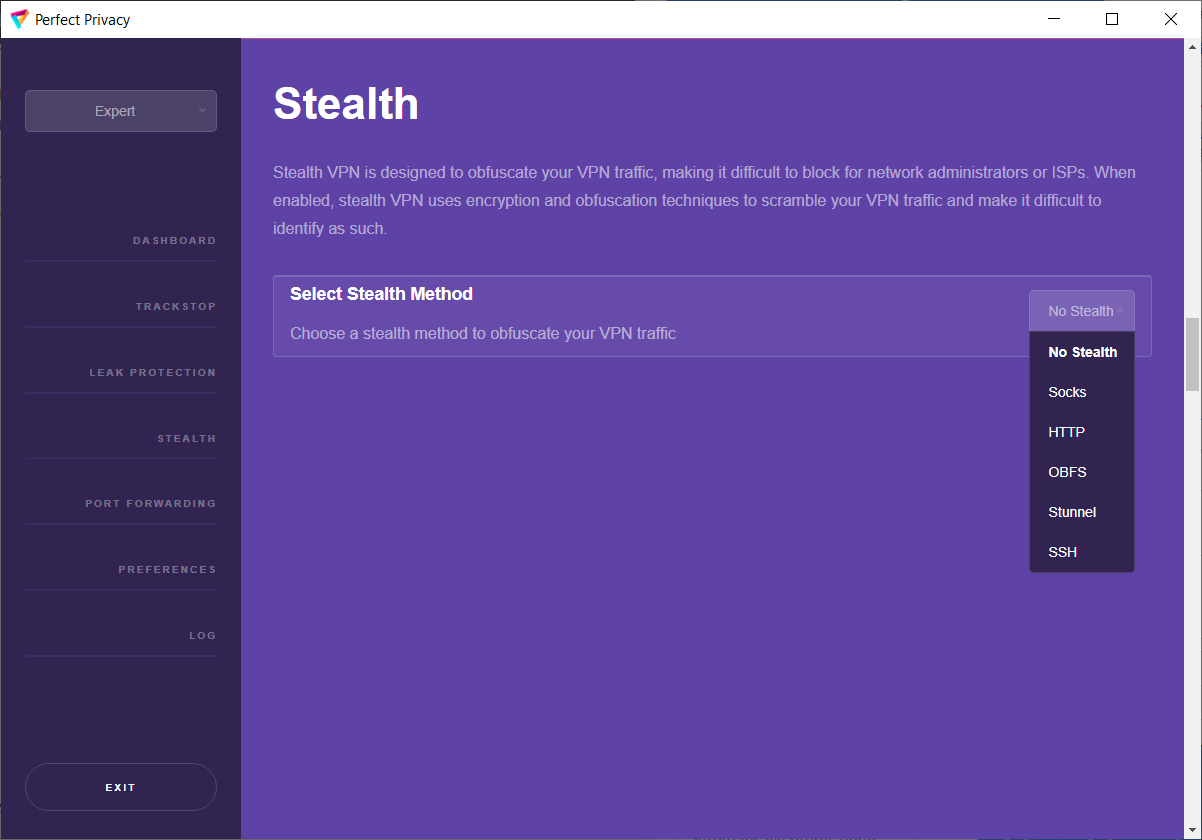

Der Perfect Privacy VPN Client für Windows (Vista/7/8/10) bietet diverse erweiterte Funktionen, die Komfort, Sicherheit und Geschwindigkeit optimieren. Wir stellen hier die wichtigsten Einstellungen anhand von konkreten Beispielen vor. Für detailiertere Informationen zu den Einstellungsmöglichkeiten im VPN Manager klicken Sie auf unsere Dokumentation .

Software für Linux, macOS, iOS und Android stehen im Download-Bereich für Apps für Sie bereit.